搜索微信公众【 Jet与编程 】体验更多有趣功能和文章哦。

将 Word 转 pdf 的时候,有很多工具可以使用,其中有一款很不错的工具“Aspose”,可惜是收费软件,但是不打紧,我们就使用一点点小手段crack之,安排。

一、背景

Word 转 pdf 有很多的解决方案,比如先转 html 在转 pdf,但是或多或少都有各种奇(yang)怪(shi)的问题,有一款软件“Aspose”(其实就是一个 jar 包),体验下来很不错,提供了 word 的各种操作 api,但是很可惜是收费的。

身为“贫穷”程序猿的一员,能免费肯定要免费啊,于是就想手动处(po)理(jie)一下这个 jar 包。

二、Crack

我们先从官网下载 jar 包,地址:https://downloads.aspose.com/words/java,或者也可在文末下载。

本文下载的是19.1 版本(版本不一致的话,class 中的方法名也可能会有所小差异)。

原理:原理其实很简单,找到 jar 包内 license 校验的地方,将其相关的代码修改掉就 ok。

1、初窥 jar 包内详情

在此查看 jar 包内详情使用的工具是:JByteMod,文末有下载链接。

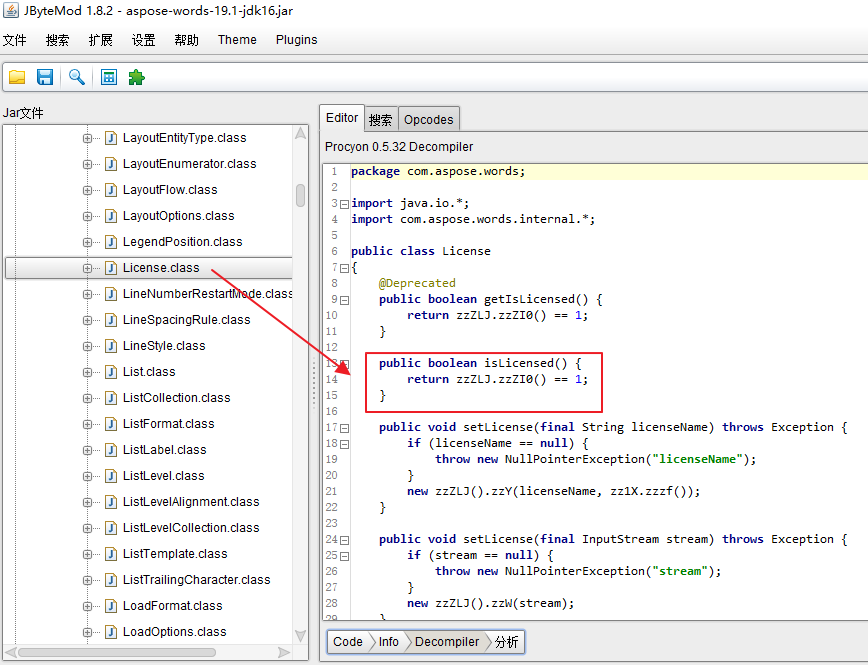

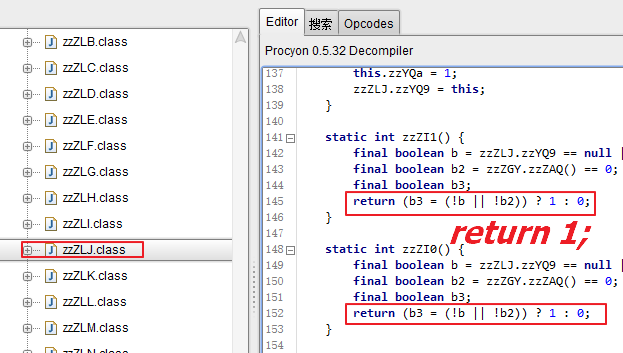

追踪源码,我们发现了罪魁祸首,其实就是 License.class 这个文件,然后发现license 的方法内斗指向了一个类zzZLJ,所以接着追踪这个类,然后研究后发现,只需要将 zzZI0 和 zzZI1 方法的返回值调整为 true 即可,并将 zzZ 方法内的校验步骤删掉。见下图:

2、重写验证的方法

很简单,分两步。

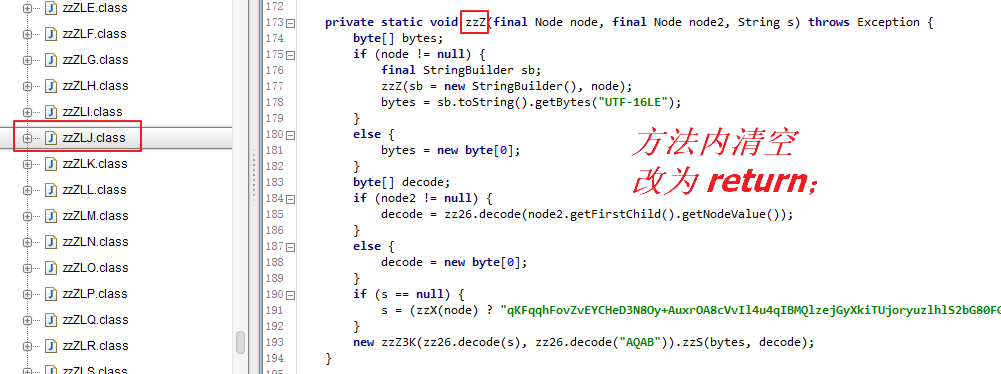

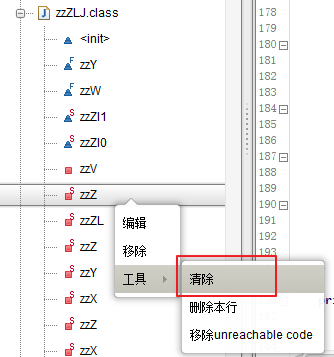

第一步是清除掉 zzZ 方法内的内容,在此使用的是上文提到的 JByteMod 工具,见下图:

第二步是改写 zzZI0 和 zzZI1 方法的返回值,在此使用的是 javassist 工具,需要手动写个测试类去修改内部的方法并生成一个新的 class 文件,见下述代码:1

2

3

4

5<dependency>

<groupId>org.javassist</groupId>

<artifactId>javassist</artifactId>

<version>3.24.1-GA</version>

</dependency>

1 | import javassist.ClassPool; |

3、替换字节码文件

使用上述代码可以生成一个 zzZLJ.class 文件,我们只需要将这个文件替换掉 jar 包内的原始文件即可,在此可以随便找一款压缩工具即可。

但是需要注意,为了防止文件指纹校验,我们需要删除掉 jar 包中的 META_INF 文件夹。

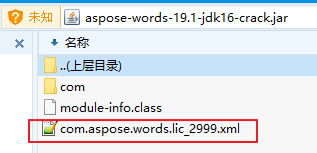

最后,需要生成一个许可文件 com.aspose.words.lic_2999.xml,将其放在 jar 包内即可(不放也可以,但是在checkLicense()方法内读取的时候,需要自己处理下路径),如图:1

2

3

4

5

6

7

8

9

10

11

12<License>

<Data>

<Products>

<Product>Aspose.Words for Java</Product>

</Products>

<EditionType>Enterprise</EditionType>

<SubscriptionExpiry>29991231</SubscriptionExpiry>

<LicenseExpiry>29991231</LicenseExpiry>

<SerialNumber>www.jetchen.cn</SerialNumber>

</Data>

<Signature>www.jetchen.cn</Signature>

</License>

三、使用

至于使用也相当简单,但是有一个坑需要注意,经测试发现,在 Windows 平台一切正常,但是在 centos 环境下,转换出来的 pdf 文件中,中文都被替换成了小方框,很显然,是缺少字体的原因。

解决办法有两种,一是在服务器上安装相应的字体库,二是将 Windows 的字体库 copy 一份到服务器上,然后在项目里引用即可。在此推荐第二种,因为第一种有可能会面临重启服务器的情况,并且最主要的是,第一种方案有可能会对服务器上的其他项目产生影响。(附Windows 上 font路径: C:\Windows\Fonts,有好几百兆哦)

官方文档: https://docs.aspose.com/display/wordsjava/True+Type+Fonts

1 | public class CrackSample { |

四、附件下载

1、aspose 原版 jar 包:

链接:https://pan.baidu.com/s/1Ve-4d5i8PijYxILxSGSq-g,提取码:gpm9

2、aspose track 版 jar 包:

链接:https://pan.baidu.com/s/1AMfyg1noQOPf8PN4C66K1Q,提取码:g9h9

3、JByteMod:

链接:https://pan.baidu.com/s/1mINmfulqD6sUBehPjTnIxA,提取码:3yx8

参考:https://blog.csdn.net/shadowkiss/article/details/80868472